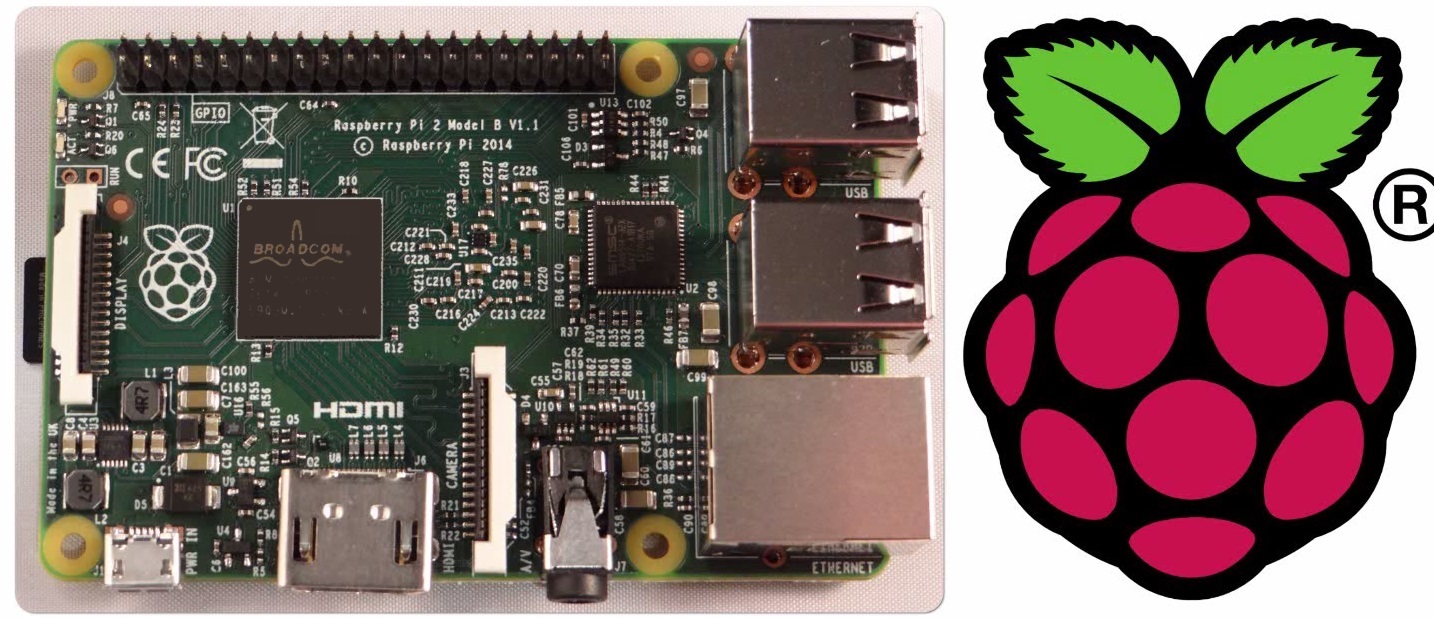

Recebi há dias a mais recente versão do Raspberry Pi! Mais potente e melhor equipado, o novo Raspberry 2 Modelo B destaca-se da anterior versão por ter um ARMv7 Quad core @ 900MHz, 1GB RAM, entre outras caracteristicas. O fabricante garante 6x mais performance relativamente à versão anterior.

Com a minha habitual euforia de brinquedo novo na bancada, tive que decidir qual o primeiro projeto para testar o bicho…

Dispensa apresentações. É das melhores senão a melhor solução open-source para a nossa “nuvem” privada. Já vai na versão 8.

Dispensa apresentações. É das melhores senão a melhor solução open-source para a nossa “nuvem” privada. Já vai na versão 8.

Vamos então para o nosso plano de trabalho:

HARDWARE

1 Raspberry com cartão microSD de 8GB Classe 10

1 Pen ou Disco externo USB para armazenamento de dados

SOFTWARE

Sistema operativo Raspbian

Instalação de LAMP (Apache + MySQL + PHP)

Instalação e configuração inicial do ownCloud

Vou partir do princípio que o raspberry está com a versão Raspbian instalada, configurada e atualizada. O site do Raspberry tem bons tutoriais para esse efeito.

1- Preparação da PEN/HDD USB com o seguinte comando:

sudo fdisk -l

Na resposta deverá aparecer alguma coisa tipo:

Device Boot Start End Blocks Id System

/dev/sda1 * 2048 30297215 15147584 c W95 FAT32 (LBA)

Poderá aparecer sdb, sdc, etc. No meu caso é uma PEN USB de 16GB.

Vamos formatar o nosso /dev/sda1 com EXT4, um formato nativo de Linux:

sudo mkfs.ext4 /dev/sda1

Em seguida criamos a pasta onde a informação da nossa nuvem vai ficar guardada e montamos a nossa PEN/HDD USB:

sudo mkdir /cloud

sudo mount /dev/sda1 /cloud

Podem alterar o nome da pasta /cloud para o que quiserem.

Damos as permissões corretas à pasta criada (para depois o ownCloud funcionar bem):

sudo chown www-data:www-data /cloud

Para tornar este mount permanente fazemos o seguinte:

sudo nano /etc/fstab

Deverá aparecer a seguinte informação:

proc /proc proc defaults 0 0

/dev/mmcblk0p1 /boot vfat defaults 0 2

/dev/mmcblk0p2 / ext4 defaults,noatime 0 1

É só acrescentar:

/dev/sda1 /cloud ext4 defaults 0 2

Pronto, o nosso raspberry já pode reiniciar.

2- Vamos configurar agora o nosso raspberry como um servidor LAMP (Apache + MySQL + PHP) e instalar o necessário para a nossa “nuvem” pessoal:

sudo apt-get install apache2 mysql-server php5 php-pear php5-mysql php5-gd php5-curl

Na instalação do MySQL o sistema vai pedir-nos para definirmos uma password de root (não tem nada a haver com o root de sistema).

3- Vamos tornar o nosso MySQL mais seguro:

sudo mysql_secure_installation

Caso tenham dúvidas vejam um bom exemplo aqui.

Vamos aproveitar para criar um utilizador MySQL e a base de dados para o ownCloud:

mysql -uroot -p

Insiram a password definida na instalação do MySQL. Criamos primeiro o utilizador:

CREATE USER ‘username’@’localhost’ IDENTIFIED BY ‘password’;

Alterem o username e a password para o que quiserem. Não esqueçam os ‘ e o ; no fim! Agora vamos criar a base de dados e dar permissões ao user criado:

CREATE DATABASE cloud_db;

GRANT ALL PRIVILEGES on cloud_db.* to username@localhost;

FLUSH PRIVILEGES;

exit

Podem (e devem) alterar o nome da cloud_db para o que quiserem.

E pronto. Vamos para a etapa seguinte!

4- Vamos agora ativar o SSL. Começamos por gerar uma chave:

sudo mkdir /etc/apache2/ssl

sudo openssl req -x509 -nodes -days 1001 -newkey rsa:2048 -keyout /etc/apache2/ssl/apache.key -out /etc/apache2/ssl/apache.crt

Podem alterar os dias para o numero que quiserem. Respondam às perguntas seguintes. Por fim, vamos editar o ficheiro seguinte:

sudo nano /etc/apache2/sites-available/default-ssl

Logo por baixo de ServerAdmin coloquem

ServerName nome_da_maquina.com:443

O nome nome_da_maquina.com é o FQDN. Em caso de dúvida coloquem server.lan.

Mais abaixo, alterem o caminho dos certificados:

SSLCertificateFile /etc/apache2/ssl/apache.crt

SSLCertificateKeyFile /etc/apache2/ssl/apache.key

Salvamos o ficheiro e finalizamos com os seguintes comandos:

sudo a2ensite default-ssl

sudo a2enmod ssl

sudo service apache2 reload

Podem testar abrindo o browser no https://ip_do_raspberry

5- Descarregamos a versão mais recente do ownCloud (à data deste post), descompactamos o ficheiro e copiamos para a pasta www:

wget https://download.owncloud.org/community/owncloud-8.0.0.tar.bz2

tar -xvf owncloud-8.0.0.tar.bz2

sudo rm /var/www/*

sudo cp owncloud/* /var/www/ -r

Corrigimos as permissões:

sudo chown -hR www-data:www-data /var/www/

(este comando permite ao apache ter controlo total da pasta do ownCloud)

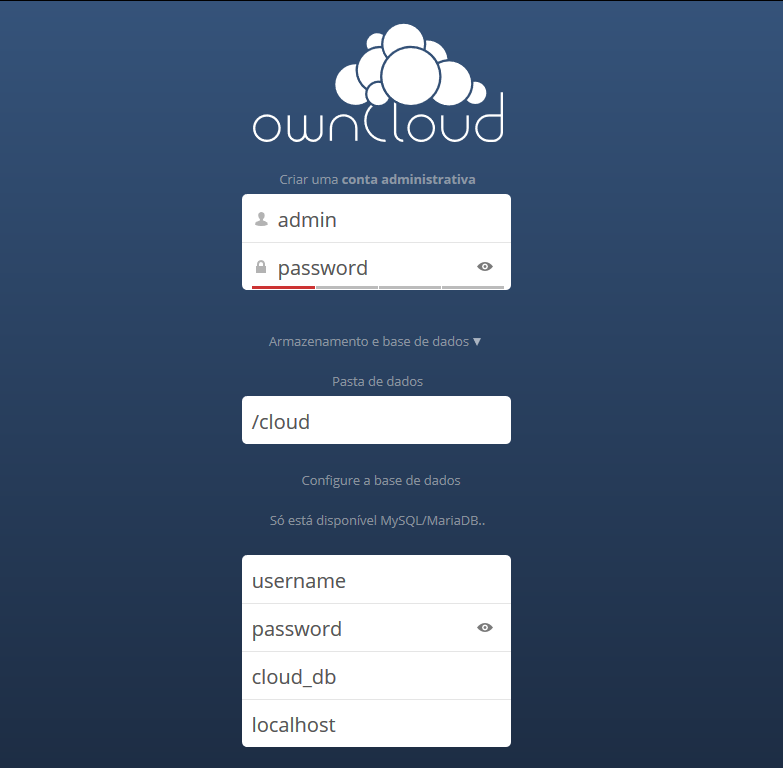

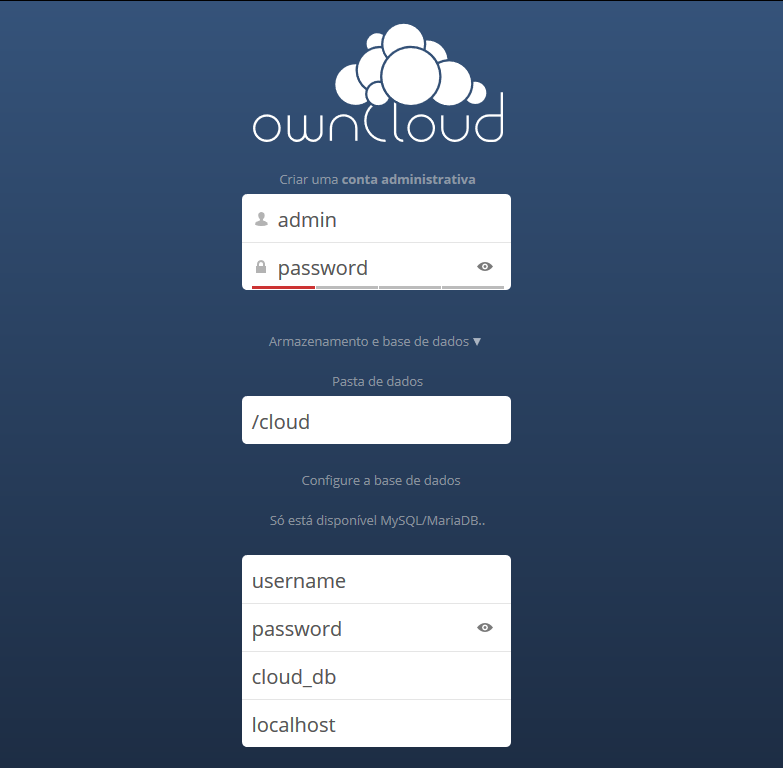

Vamos então configurar o ownCloud:

https://ip_do_raspberry

Se tudo correu bem vão encontrar o seguinte ecrã, onde poderão criar um utilizador de administração e inserir a informação previamente criada:

E pronto, já podem começar a configurar a vossa nuvem pessoal!

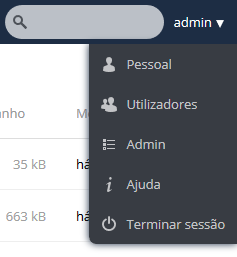

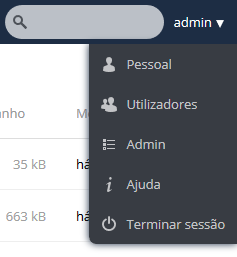

E pronto, já podem começar a configurar a vossa nuvem pessoal! Podem começar por configurar as opções gerais, no menu de administração:

Podem começar por configurar as opções gerais, no menu de administração:

Boa nuvem! 🙂

Boa nuvem! 🙂

Neste caso é o IP 192.168.1.15.

Neste caso é o IP 192.168.1.15. Neste caso é o IP 192.168.1.70

Neste caso é o IP 192.168.1.70 No hostname escrevemos o IP do nosso Raspberry e clicamos em Open. Abre-se uma janela de consola onde inserimos o utilizador e password. E pronto! Já podemos copiar os comandos dos milhares de projectos que há pela Internet para o nosso Raspberry, sem ter que os escrever. Para “colar” no Putty basta clicar com o botão direito do rato na consola.

No hostname escrevemos o IP do nosso Raspberry e clicamos em Open. Abre-se uma janela de consola onde inserimos o utilizador e password. E pronto! Já podemos copiar os comandos dos milhares de projectos que há pela Internet para o nosso Raspberry, sem ter que os escrever. Para “colar” no Putty basta clicar com o botão direito do rato na consola.

Dispensa apresentações. É das melhores senão a melhor solução open-source para a nossa “nuvem” privada. Já vai na versão 8.

Dispensa apresentações. É das melhores senão a melhor solução open-source para a nossa “nuvem” privada. Já vai na versão 8.

Boa nuvem! 🙂

Boa nuvem! 🙂

A Google trouxe a público

A Google trouxe a público